Pesquisa aviso de hackeado no laptop conceito de dados de privacidade sendo hackeados e violados pela ameaça da tecnologia da internet. renderring 3d. | Foto Premium

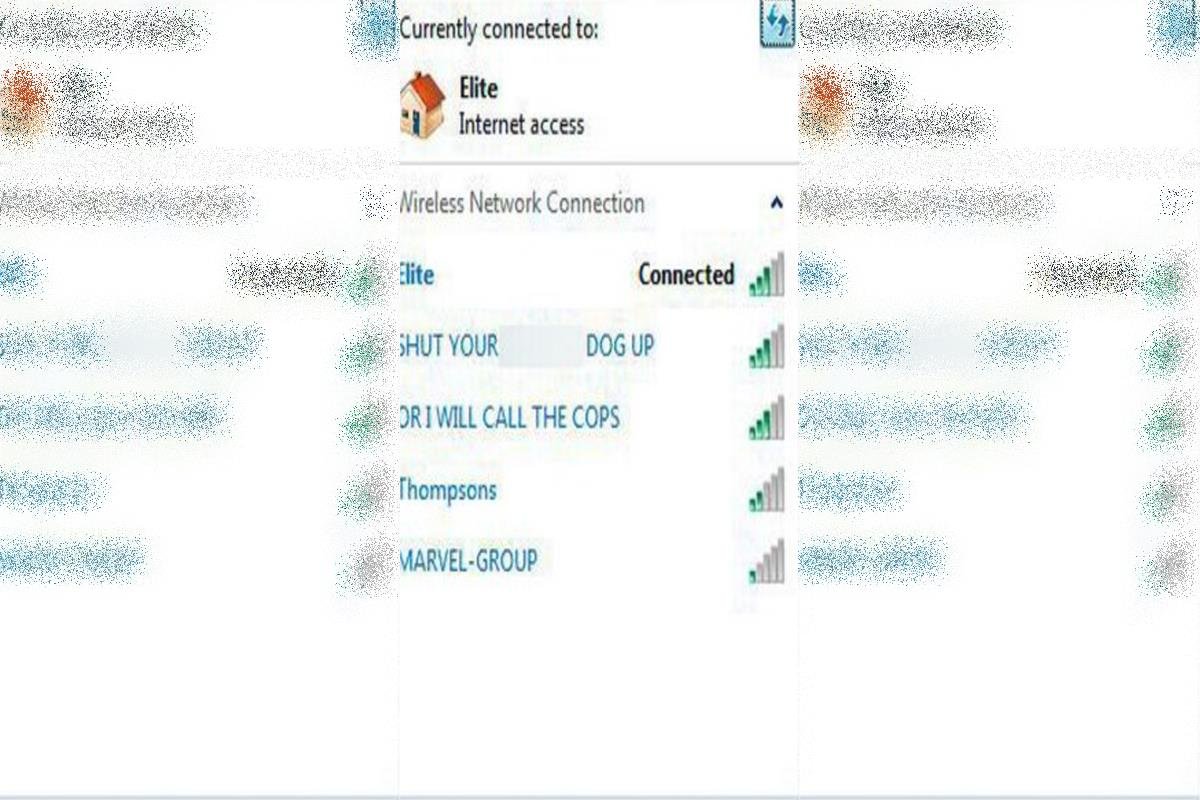

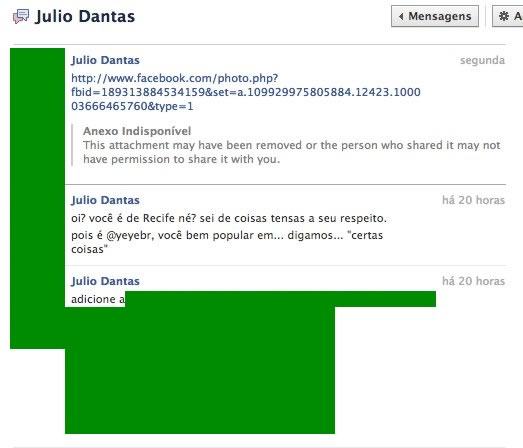

Ameaça e Chantagem pela Internet com conotações sexuais agora é considerado Estupro - Treinamentos em TI - Matza Education

Criminoso on-line gravando vídeo de ameaça na internet na câmera, pedindo resgate após roubar dados. espião anônimo ameaçando expor informações, cometendo fraude cibercrime. | Foto Premium

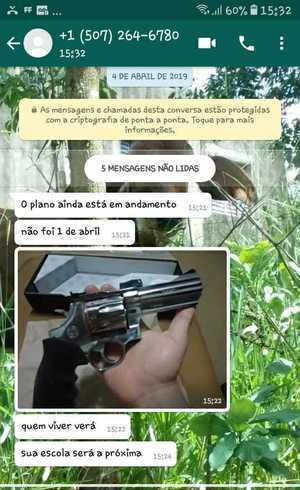

Conselho Nacional de Justiça (CNJ) - 🚫 Cuidado com o que é dito no calor da emoção 🚫 Para que o crime de ameaça exista, não é necessário que se cumpra o

Pessoas Anônimas Usando Computador E Programação Para Quebrar Código. Ameaça De Segurança Cibernética. Segurança Na Internet E Rede. Acesso A Informações Privadas. Hackers Anônimos Usando A Tecnologia Para Acessar Senhas E Dados

Ameaça De Cibersegurança Na Internet Hackeando O Conceito De Crime Digital. Imagem Desfocada De Movimento Do Hacker Usando O Segre Imagem de Stock - Imagem de laptop, programa: 222381609